随着数字化转型的深入,软件已成为社会经济运行的基石。软件供应链安全风险日益凸显,恶意代码植入、软件篡改等事件频发。在此背景下,软件数字签名作为一项关键技术,其重要性日益凸显。本报告结合上海地区信息安全软件开发的实践,探讨数字签名的核心威力,并发出相应的安全警示。

一、 软件数字签名的核心威力

软件数字签名是利用公钥密码学原理,对软件代码或安装包生成唯一“数字指纹”并进行加密签名的过程。其核心威力体现在以下几个方面:

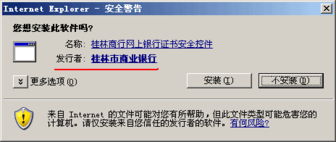

- 身份认证与来源可信:签名证书由受信任的证书颁发机构(CA)签发,绑定了软件开发者的真实身份。用户安装软件时,系统可验证签名,确认软件来自可信的、声明的发布者,而非冒名顶替者。这从根本上遏制了仿冒软件和钓鱼攻击。

- 完整性保护:数字签名与软件代码紧密绑定。任何对已签名软件文件的篡改(如插入病毒、修改代码),都会导致签名验证失败,系统会立即向用户发出明确警告。这确保了软件从开发到交付给用户的整个过程中,其内容未被非法修改。

- 抗抵赖性:由于私钥由开发者唯一保管,一旦软件被成功签名,开发者就无法否认该软件是由其发布的。这为责任追溯和审计提供了坚实的技术依据。

- 建立信任与提升体验:在Windows、macOS等主流操作系统中,拥有有效数字签名的软件会减少安全警告提示,安装流程更顺畅。对于企业级和商业软件,有效的数字签名是建立品牌信誉、获得用户信任的“标配”。

二、 来自WoSign案例的安全警示

历史上,诸如WoSign(沃通)等CA机构曾因违规签发证书等问题引发广泛信任危机。这为整个行业敲响了警钟:

- 警示一:证书颁发机构(CA)的信任是基石。数字签名信任链的顶端是根证书。如果CA机构自身管理不善、审计不严,违规签发证书,将导致整个信任链的崩塌。开发者在选择数字证书提供商时,必须优先考虑那些严格遵守国际标准(如CA/B论坛基线要求)、信誉卓著的全球或国内权威CA。

- 警示二:私钥安全管理至关重要。签名私钥是开发者的“数字公章”,一旦泄露或被盗,攻击者即可冒用开发者身份签署恶意软件。必须将私钥存储在安全的硬件加密设备(如USB Key、HSM硬件安全模块)中,并建立严格的访问控制流程,绝不能以明文文件形式存储在普通电脑上。

- 警示三:签名流程需自动化与规范化。在持续集成/持续交付(CI/CD)的现代开发流程中,应将代码签名作为构建流水线的强制环节,实现自动化签名,避免人工操作遗漏或错误。签名时间戳服务必不可少,它能确保即使证书过期,签名在有效期内所做的合法性依然可被验证。

三、 对上海信息安全软件开发的建议

上海作为中国软件和信息服务业的高地,聚集了大量信息安全厂商和软件开发企业。为切实提升软件供应链安全水平,建议:

- 将代码签名纳入开发生命周期:在软件立项之初,就将获取和使用数字证书进行代码签名作为一项强制性安全要求,而非事后的可选步骤。

- 建立内部的证书与密钥管理体系:企业应制定明确的政策,管理数字证书的申请、续费、吊销以及签名私钥的生成、存储、使用和销毁全生命周期。

- 优先采用国密算法证书:在涉及国家安全和重要信息的领域,积极采用基于国产密码算法(SM2)的数字证书和签名方案,符合国家网络安全法规要求,提升自主可控安全能力。

- 加强开发者安全意识教育:让开发团队充分理解数字签名的原理、价值和正确使用方法,明确未签名或签名无效软件带来的巨大安全风险。

- 主动进行签名验证与监控:不仅要对自身发布的软件进行签名,在引入第三方库、组件或软件时,也应将其数字签名验证作为安全准入检查的一部分。

结论

软件数字签名绝非可有可无的“装饰”,而是保障软件供应链安全、维护网络空间信任体系的关键防线。从WoSign等历史事件中汲取教训,上海乃至全国的软件开发行业,尤其是信息安全领域的企业,必须高度重视并正确实施软件数字签名。通过选用可信证书、严格管理密钥、规范签名流程,方能真正释放数字签名的“威力”,构建从开发源头到用户终端的可信软件环境,为数字经济的健康发展筑牢安全基石。